免杀入门

9.2-红队攻击指南工具免杀篇01mimikatz免杀过360安全卫士和360安全杀毒_哔哩哔哩_bilibili

值得注意的是,由于漏洞库具有联网上传自动更新,加之研判组勤勤恳恳的工作,本文的所有方法已均无效,故仅作了解

demo1: mimikatz绕360 - 特征隐藏

mimikatz经常用于win的获取密码,凭证

涉及的免杀方法:

- 源码免杀

- 特征隐藏

源码

下载mimikatz源码:

gentilkiwi/mimikatz: A little tool to play with Windows security (github.com)

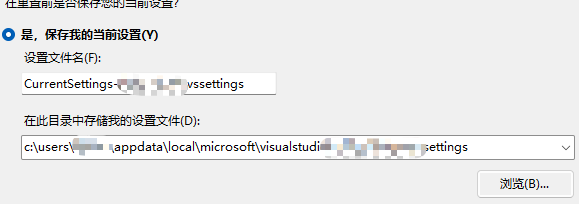

工具-》导入导出设置向导-》重置所有设置

CurrentSettings-2022-12-11.vssettings

c:\users\20281\appdata\local\microsoft\visualstudio\17.0_376a8cd0\settings

环境

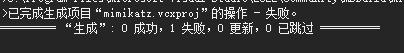

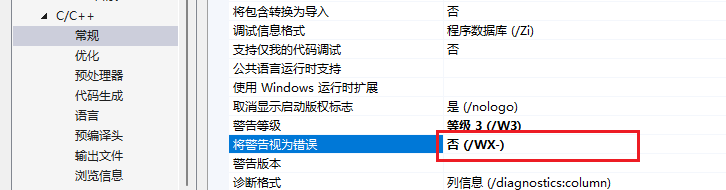

在开始前要修改配置,否则会如下失败

报错显示

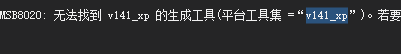

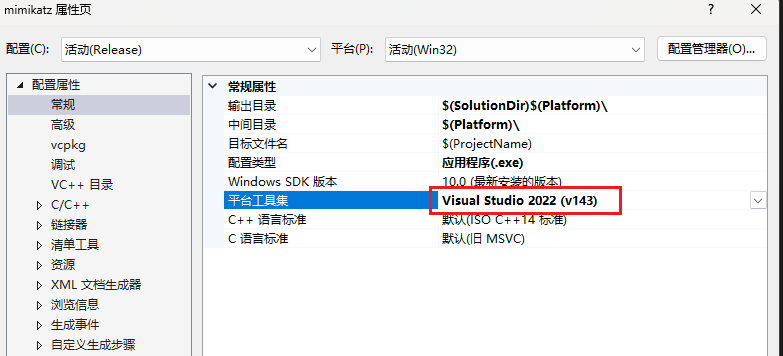

右击mimikatz,点属性,改成自己版本的

这里修改如下

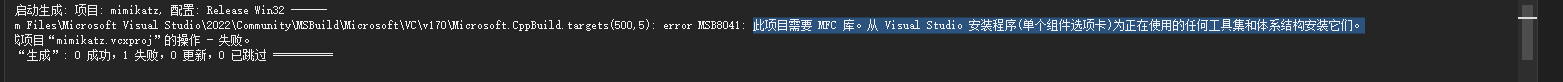

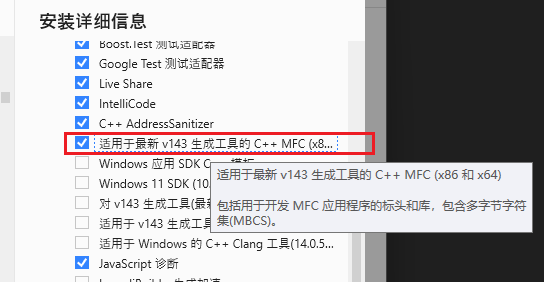

继续生成,报错提示需要MFC库

有些人可能直接安装就好:https://aka.ms/vs/16/release/vc_redist.x64.exe

我的话可能之前装过一些环境影响到了上面的安装,参考这篇(73条消息) MSB8041:此项目需要 MFC 库_开饭了船长的博客-CSDN博客_严重性代码说明项目文件行禁止显示状态 错误msb8041此项目需要 mfc 库。解决问题

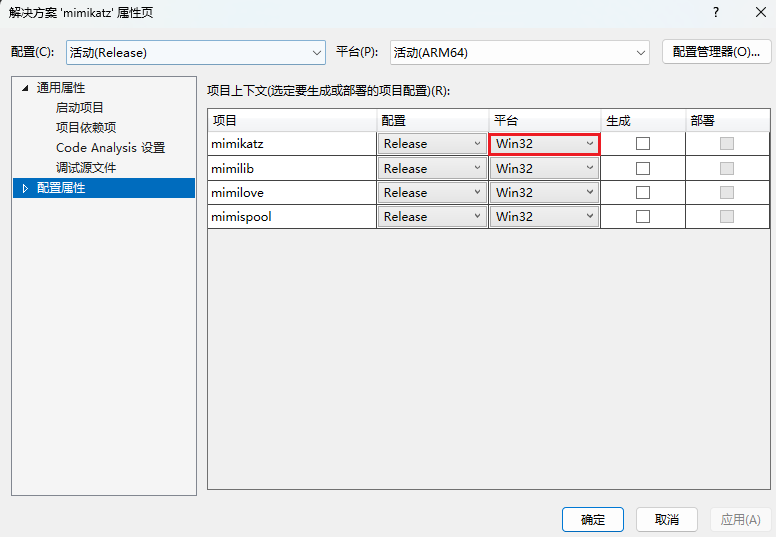

生成64或32

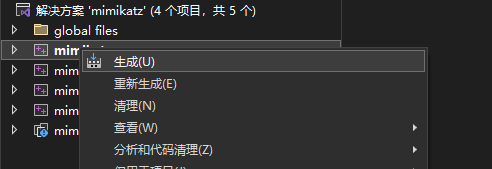

然后右击mimikatz,点生成(默认32)

64位的获取:

解决方式-》属性-》配置属性

然后右击mimikatz,点生成

可以在外面Win32,x64文件夹找到exe

这样运行据说不会直接被360查杀,但是运行的时候仍然会被拦截,考虑360采用的是特征识别的方式,后面我们使用特征隐藏来尝试绕过

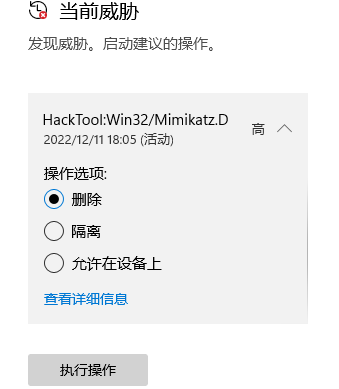

如果是微软defender的话直接报毒

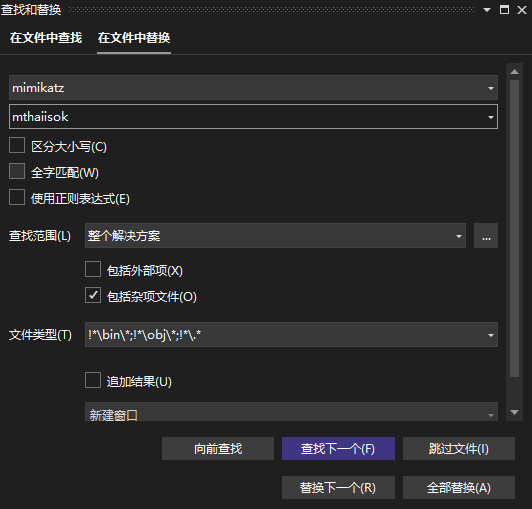

替换关键字

编辑-》查找与替换

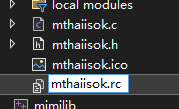

记得文件也重命名一下

删除备注

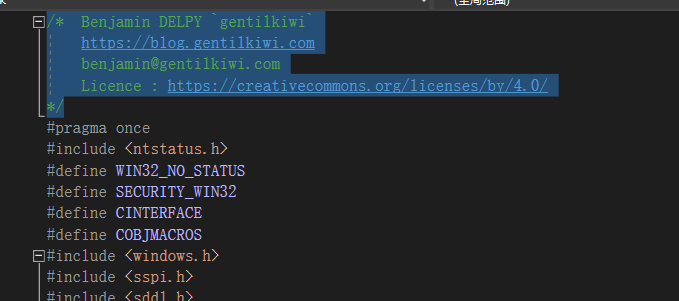

如下,把此处删除,因为包含可能的关键词kiwi

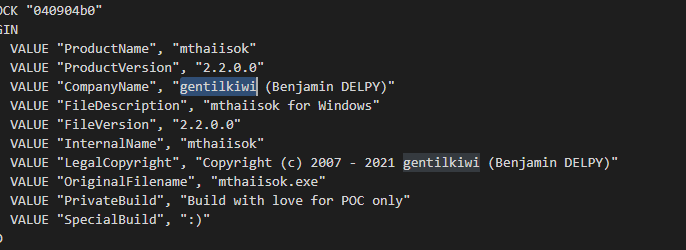

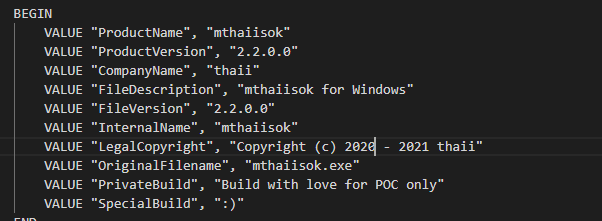

然后修改一下这个(rc参考(30条消息) Windows 资源文件(.rc文件)顺其自然~的博客-CSDN博客.rc文件)

如果可以vs打开,就会看到一张表格,选中单元格就直接修改值就可以,当然打不开的话用vscode也可以像下面这样改:

修改后:

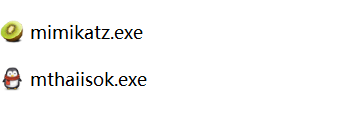

替换图标

图标无论是机器还是人都会识别出来的,所以务必替换,图标地址:

图标icon ico 免费下载 - 爱给网 (aigei.com)

上面如果需要会员的,先下载png然后来这个网站换格式

在线生成透明ICO图标——ICO图标制作 (ico51.cn)

把图标置换后,生成就可以看到

测试

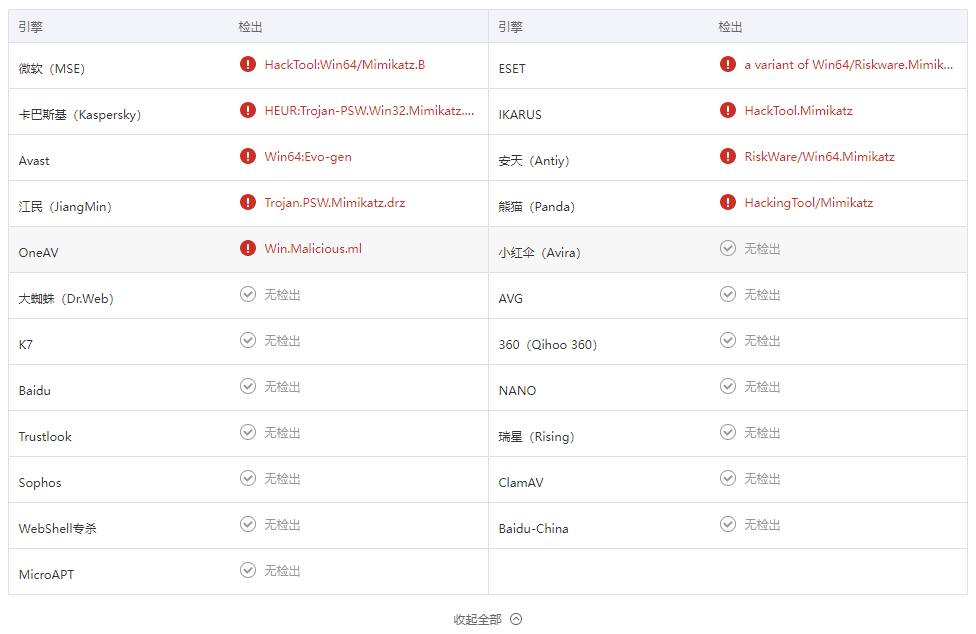

随便找了个沙箱

没法绕defender,卡巴斯基,迈克菲这些洋货

国内百度,360,腾讯,阿里巴巴倒是过了

免杀效果一般,只能针对使用国内杀软的用户

真实测试

试了下360,实装的,发现过不了了

所以解决方法是这个:红队工具 | Visual Studio2022微软白名单免杀dump lsass的免杀工具 - 网安 (wangan.com)

demo2: golang加载器 加载cs马

环境准备

下载安装go环境

下载golang加载器:jax777/shellcode-launch: go shellcode 加载器 (github.com)

使用

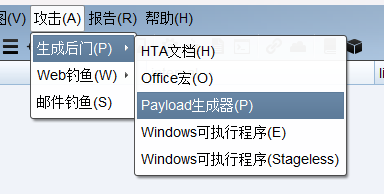

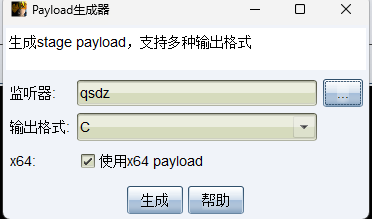

cs生成shellcode

生成后把c代码中的shellcode贴入winlaunch.go中

再在把shellcode-launch文件夹放入$gopath/src目录下,打开cmd运行下面

set CGO_ENABLED=0

set GOOS=windows

set GOARCH=amd64

go build -ldflags="-s -w" winlaunch.go生成winlaunch.exe

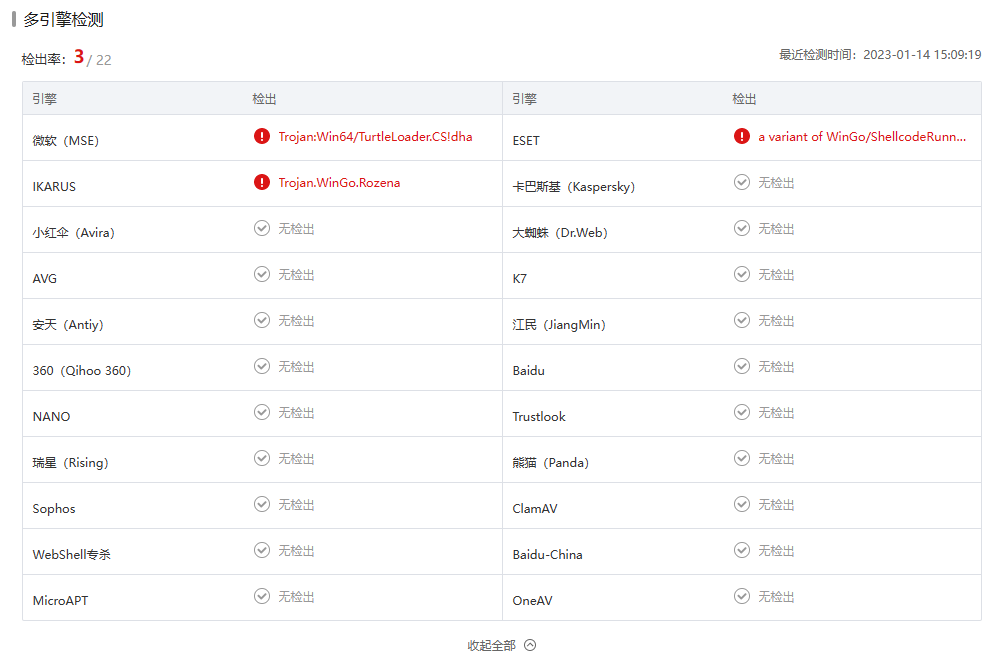

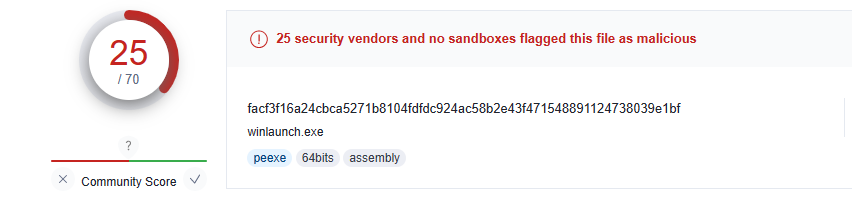

效果如下(微步)

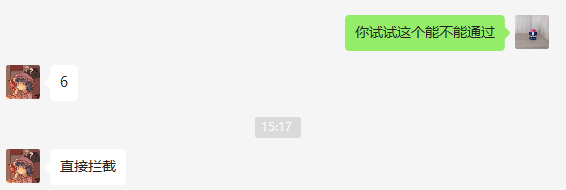

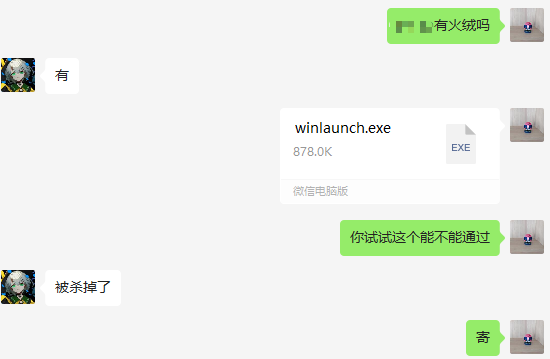

沙箱可以达到这种效果的话,针对学校内网那些不经常联网更新杀软的旧电脑应该是可以胜任

但是针对用户果然是不行

后话

写这篇是为了了解免杀的一些入门级的技术和思路,体会免杀在攻防中的效果